Kishte një derë të pasme për t'i infektuar të gjithë, por një gjeni e shpëtoi rrjetin

Ja se si ekspertiza e një zhvilluesi, dhe pak... providenca, sapo parandaloi sabotimin e Linux-it dhe të gjithë Internetit

"Por të gjithë ata u mashtruan" thotë zëri i galadriel në një nga pikat më të lumtura të përshtatjes kinematografike të “Zoti i unazave" di JRR Tolkien. Profesori dhe shkrimtari ndoshta nuk do ta kishte imagjinuar kurrë këtë lexim të mundshëm të veprës së tij - ai e urrente përzemërsisht alegorinë e përdorur në mënyrë didaktike - por, si gjithmonë, vlerat dhe parimet e tregimeve të mira mund të "zbatohen" në të gjithë realitetin. , sado komplekse dhe e papritur.

“Askush nuk e pret inkuizicionin spanjoll” lexon një tjetër citim i famshëm, këtë herë dei "Monty Python", dhe duket se deri më tani askush nuk besonte se forca e vërtetë e burimit të hapur mund të përdorej me keqdashje kundër vetë burimit të hapur.

Ma andiamo urdhëroj.

Siguria e AI? Deklarata e Bletchley Park është vendimtare

SwissGPT: Inteligjenca artificiale zvicerane revolucionarizon sigurinë e korporatave

Zvicra dhe SHBA u rreshtuan për sigurinë kibernetike dhe teknologjinë dixhitale

Rëndësia e Linux dhe Open Source

Linux është një sistem operativ i hapur. Sistemi operativ është softueri bazë i çdo makinerie dixhitale, ai që ndizet së bashku me makinën dhe ju lejon të ngarkoni dhe menaxhoni programe të tjera dhe të dhënat e tyre. Në vitin 1991 Linus Torvalds, Studenti finlandez i shkencave kompjuterike në Universitetin e Helsinkit, propozoi bërthamën - bërthamën, "motorin" - të një sistemi të ri operativ të lirë, të lirë dhe të hapur, d.m.th. ku çdokush mund të shohë dhe modifikojë kodin burimor. Ky sistem do të quhet Linux dhe aktualisht është më i përhapuri në botë në sektorët bazë të internetit, por jo vetëm siç na thotë ai. KoPilot di Bing:

“Linux, sistemi operativ me burim të hapur, është jashtëzakonisht i popullarizuar globalisht, veçanërisht në serverët që fuqizojnë internetin. Le të shohim disa pika kryesore:

- Web Server dhe Hosting: Shumica ueb server që përdorin faqet e internetit, aplikacionet dhe shërbimet online Linux si sistem operativ. Kjo përfshin serverët Apache, Nginx dhe të tjerët.

- Cloud Computing: Ofruesit e mëdhenj të reve kompjuterike si p.sh Shërbimet Web Amazon (AWS), Platforma Google Cloud (GCP) e Microsoft Azure ato ofrojnë shembuj të bazuar në server Linux. Këto përbëjnë bazën për shumë aplikacione cloud.

- Superkompjuterët dhe Kompjuterat Shkencore: Linux është zgjedhja mbizotëruese për i Superkompjuteri dhe informatikë shkencore me performancë të lartë. Për shembull, Top500 nga makineritë më të fuqishme në botë dominohet nga sistemet Linux.

- Pajisjet e ngulitura dhe IoT: Linux Përdoret në një gamë të gjerë pajisjesh të ngulitura, të tilla si ruterat, kamerat e vëzhgimit, set-top boxes dhe pajisje Interneti i Gjërave (IOT).

- android: android, sistemi operativ celular më popullor në botë, bazohet në Linux. Kjo do të thotë se miliarda telefona inteligjentë dhe tabletë përdorin një variant të Linux.

- Desktop dhe Laptopë: Edhe pse Dritaret e MacOS janë më të zakonshme në kompjuterët desktop dhe laptop, Linux ka një prani të konsiderueshme në këtë sektor. Shpërndarjet si Ubuntu, Fedora e Debian janë të njohura në mesin e përdoruesve të desktopit.”

Me pak fjalë, Linux është i kudondodhur dhe luan një rol kritik në infrastrukturën globale të teknologjisë.

Prandaj, natyra e lirë e sistemit operativ sigurisht që ka pasur një ndikim të madh në përhapjen e tij, por edhe në vetvete transparenca: lejon këdo me një minimum aftësish programimi të përshtatë çdo aspekt të sistemit me nevojat e tij. Prandaj shpërndarja e tij në sistemet më të ndjeshme globalisht, duke përfshirë sistemet e menaxhimit të bankave.

TEK është distrikti i ri i inovacionit dixhital në Bolonja

Të gjitha arsyet për ndikimin në rritje të AI në artin dixhital

Një udhërrëfyes për të promovuar Lihtenshtajnin si një qendër dixhitale

Siguria e një sistemi operativ pa pagesë

Mbrojtja e një sistemi të hapur i është besuar përhapjes së tij të gjerë dhe aktivitetit të vazhdueshëm të kontrollit të komuniteteve të tij zhvilluesish.

Pikërisht fakti i të mos qenit një sistem i centralizuar dhe sekret në shumë aspekte, si Windows ose Mac OS, krijon një garanci sigurie: nëse dikush përpiqet të fusë kodin keqdashës, të sabotojë sistemin, dikush tjetër e vëren shpejt dhe e raporton problemin tek të gjithë.

Por atëherë si ishte e mundur që dikush konceptoi një plan sabotimi që u zhvillua gradualisht gjatë tre viteve dhe pothuajse arriti ta zbatonte atë në praktikë? Si mund të mendojë dikush se mundet, një tjetër citim i vogël i Hollivudit, "hako planetin"?

26 miliardë dokumente të vjedhura të fshehura në një vend virtual

Një webinar falas për të eksploruar në thellësi sigurinë kibernetike

Kështu në “Ditët Dixhitale Zvicerane” e ardhmja (ri)bëhet e tashmja

Librari të pavarura dhe fillimi i tregimit

Para së gjithash, përpjekja për sabotim nuk ndodhi në nivelin e kernelit kryesor, por të një prej "utiliteteve" të tij të jashtme.

ZX është një sistem kompresimi dhe dekompresimi i skedarëve, i menaxhuar për shumë vite nga një komunitet i specializuar. Në vitin 2021, një përdorues i ri paraqitet, siç ndodh shpesh në këto komunitete, me një emër të koduar Jia Tan. Ai prezantohet si shumë të tjerë, duke pretenduar se është një zhvillues me pak kohë të lirë dhe se dëshiron t'i kushtojë një pjesë zhvillimit të ZX.

Fillimisht raporton korrigjime të vogla, përmirësime të mundshme, me pak fjalë ka sjellje të shkëlqyer dhe kontribuon në zhvillimin e bibliotekës. Gradualisht ai bëhet gjithnjë e më këmbëngulës, duke propozuar ndryshime më të rëndësishme – por gjithmonë legjitime.

Tani, këto komunitete zhvilluesish përbëhen kryesisht nga vullnetarë. Njerëz që i përkushtohen përmirësimit të botës përmes krijimit dhe zhvillimit të softuerit të lirë: idealistë, me pak fjalë, që marrin kohë nga familja dhe ndoshta nga puna duke iu përkushtuar aktiviteteve të tilla.

Ndaj ndodh që herë pas here të “thirriten me porosi”, apo të kenë periudha pune më intensive për shkak të të cilave nuk arrijnë të ndjekin projektet “e hapura” me rregullsinë e zakonshme. Kjo i ndodhi udhëheqësit fillestar të komunitetit të zhvillimit ZX, të cilit iu desh të reduktonte ndërhyrjet e tij për një kohë.

Çfarë është spear phishing dhe pse është kaq i frikshëm?

Inteligjenca artificiale dhe kriza klimatike: mundësi apo kërcënim?

Dialogët mbi inovacionin: Andreas Voigt dhe Diego De Maio

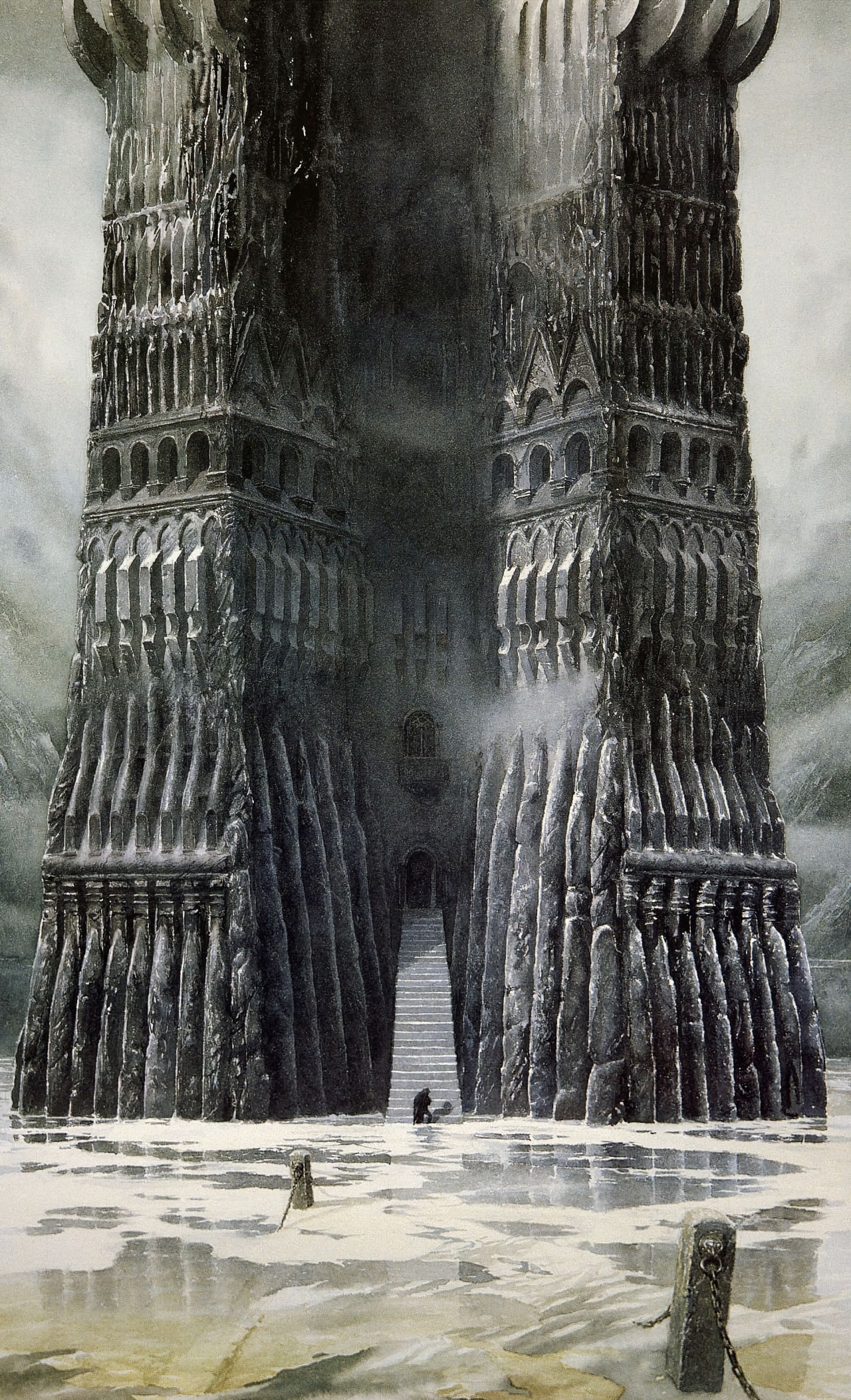

Inxhinieria sociale e Sauron-it në librat e Tolkien-it

Le të kthehemi për një moment në Tokën e Mesme. Sauron, Zoti i Errët, në ato kohë kishte një pamje të këndshme dhe deklaroi pendimin e tij për keqbërjet e kaluara, të kryera si shërbëtor i Morgoth. Në të vërtetë, ai ishte i gatshëm të bashkëpunonte dhe, për ta provuar këtë, u mësoi kukudhëve të Eregionit artin e ndërtimit të unazave të pushtetit - vini re se Tolkien është një shkrimtar që përdor shpesh termin "art" dhe jo "magji".

Megjithatë, ndërkohë, fshehurazi nga të gjithë, ai falsifikoi një unazë të vetme... ju e dini pjesën tjetër të historisë, ose duhet të merrni librin.

sauron prandaj përdor atë që tani quhet "inxhinieri sociale", shpesh në bazë të mashtrimeve në internet dhe jashtë saj.

Dhe kjo është pikërisht ajo që ndodhi me komunitetin ZX: në një moment të caktuar u shfaqën shumë pjesëmarrës të rinj - gjithmonë anonimë - në komunitet dhe filluan të ndezin polemikat ndaj administratorit të vjetër, duke i shtyrë të tjerët të ngrenë tonin e kritikës derisa ai, tashmë nën presion, ai nuk vendosi të hiqej mënjanë dhe t'i "dorzojë çelësat" Jia Tan.

Një cirk inovacioni për të përfaqësuar të ardhmen e ekonomisë

Ekonomia rrethore dhe makina elektrike: e ardhmja është shumë më afër

Philip Morris Italia dhe ekonomia rrethore e pajisjeve IQOS dhe Lil

Çelësat e Orthanc dhe një kod i fshehur

Çelësat e tjerë tashmë i ishin dhënë, përsëri në Tokën e Mesme, atij që fillimisht dukej se ishte në shërbim të së mirës, por që më pas e tradhtoi: Saruman të bardhën, udhëheqësin e Istarit., i dërguar në botë për të luftuar të keqen, ai e lejon veten të futet në grackën e pushtetit dhe bëhet një ndihmës i Kullës së Errët (prandaj titulli "Dy Kullat" i librit të dytë të Zotit të Unazave).

Në realitetin tonë parësor, në mënyrë të ngjashme, pasi Jia Tan bëhet administratori, ai fillon të fusë kodin keqdashës, duke krijuar një derë të pasme, një "derë e pasme" nga e cila sistemi operativ Linux mund të depërtojë dhe të marrë në zotërim të plotë makinën në të cilën është pritur.

Ai e bën këtë në një mënyrë të zgjuar, kodi është i fshehur mirë dhe i vështirë për t'u gjurmuar edhe nga ata që e njohin softuerin nga brenda. Pas punës së duruar, ai arriti të hedhë themelet për sulmet e ardhshme dhe aktet e spiunazhit, potencialisht të paparë më parë në nivel global.

Ai shfrytëzoi "forcën" e vërtetë të kodit të hapur, komunitetin e zhvilluesve, duke i mashtruar për qëllimet e tyre të vërteta dhe duke i shtyrë ata të heqin dorë nga administratori i vjetër, ndoshta duke përdorur profile të tjera false, ndoshta të bashkëpunëtorëve të tij ose të krijuar nga ai vetë, ndoshta me bote të kontrolluara nga gjeneratori inteligjence artificiale. Duke vënë në pikëpyetje, sipas shumë njerëzve, vetë parimet e sigurisë me burim të hapur.

Një zyrë për infrastrukturën e qëndrueshme në vendet në zhvillim

29,2 miliardë franga për arsimin, kërkimin dhe inovacionin

Inteligjenca artificiale edhe për zhvillimin e barnave të reja

Zjarri i malit Doom dhe një fat i vulosur

Mali Doom, i quajtur gjithashtu Orodruin, është vullkani ku Sauroni falsifikoi Unazën Një, dhe është gjithashtu i vetmi që zhvillon nxehtësinë e aftë për ta shkatërruar atë.

Në mënyrë të ngjashme, ishte nxehtësia që ekspozoi komplotin e Jja Tan. Një zhvillues i Microsoft, Andres Freund, ai po përpiqej të kuptonte shkaqet e një problemi të performancës në një sistem Debian Linux ku CPU (Njësia Qendrore e Përpunimit, procesori qendror logjik) ishte 100 për qind i zënë pa asnjë arsye të dukshme, duke u nxehur së tepërmi dhe duke i hequr kapacitetin kompjuterik çdo gjëje tjetër; për më tepër, ai kishte hasur në probleme me menaxhimin e kujtesës.

Pas analizave të kujdesshme, ai identifikoi shkakun në përditësimin e bibliotekës ZX dhe raportoi problemin te komuniteti. Jja “Gjuha e krimbit” Tan ai u zhduk dhe administratori i vjetër rifilloi rolin e tij, pak para se versioni i ri të dilte në mbarë botën.

Të gjithë ekspertët e industrisë thonë se aftësia dhe aftësia e Andres Freund, por edhe pak fat, prishën atë që mund të ishte bërë sulmi më i madh i hakerëve në historinë e planetit tonë. Nuk dihen synimet e sakta të grupit që qëndron pas komplotit - duhet të jetë domosdoshmërisht një grup, ndoshta i financuar nga një shtet, për të kryer planifikimin e këtij niveli - por ka një marrëveshje unanime për seriozitetin e rrezikut të përfshirë.

Ashtu si Bilbo Baggins ishte disi "i destinuar" për të gjetur Unazën, ashtu edhe Tolkien do të mendonte se PostgreSQL Developer & Committer në Microsoft ishte "i destinuar" të vinte re se diçka nuk shkonte me versionin e ri të ZX.

Në Zvicër Politeknika Federale për AI transparente dhe të besueshme

Prova në Zvicër për një lokomotivë të drejtuar nga distanca

Gamification: çfarë është dhe si forcon marrëdhënien përdorues-biznes

Nga rreziku i shpëtuar në dyshimet për të ardhmen

Siç është shkruar tashmë, disa komentues kanë deklaruar se si ky episod e ka vënë në krizë sistemin me kod të hapur, i cili deri më tani konsiderohet më pak i sulmueshëm se shtëpitë tradicionale të softuerit falë komuniteteve të tyre, duke demonstruar se edhe vetë komunitetet mund të mashtrohen nga njerëzit ose të motivohen dhe organizohen mirë. grupe.

Të tjerë, megjithatë, kanë theksuar se edhe një herë ishte fryma e bashkëpunimit, pothuajse e sakrificës e pranishme në botën e "kodit të hapur" - e njëjta frymë që gjallëron Shoqërinë e Unazës - që lejoi që gjithçka të zbulohej përpara se të bëhej shumë vonë .

Diçka ka ndryshuar me siguri: muret e Helm's Deep, deri tani të pathyeshme, ato janë shkelur.

Dhe ndoshta mund të kishte ndodhur tashmë, në pjesë të tjera të Linux, pa e vënë re askush. Do të jetë e nevojshme të rimendohen sistemet e kontrollit, ndoshta duke përdorur grupe të shumta paralelisht si në eksperimentet shkencore, ndoshta me ndihmën e AI.

Një gjë është e sigurt: një epokë e re e sigurisë kibernetike ka filluar në prill 2024.

Brazili është gjithashtu një shtet anëtar i asociuar i CERN-it

Një 2024 i shënuar nga shtatëdhjetë vjet CERN dhe inovacion

Shkencë Gateway në CERN: një udhëtim gjithëpërfshirës në shkencë

Ju gjithashtu mund të jeni të interesuar në:

Në Alto Adige sot EDIH NOI është pika e re e referencës për AI

Në Bolzano, 4,6 milionë euro nga fondi PNRR do të ndahen për shërbime ndaj kompanive vendase në fushën e dixhitalizimit të inteligjencës…

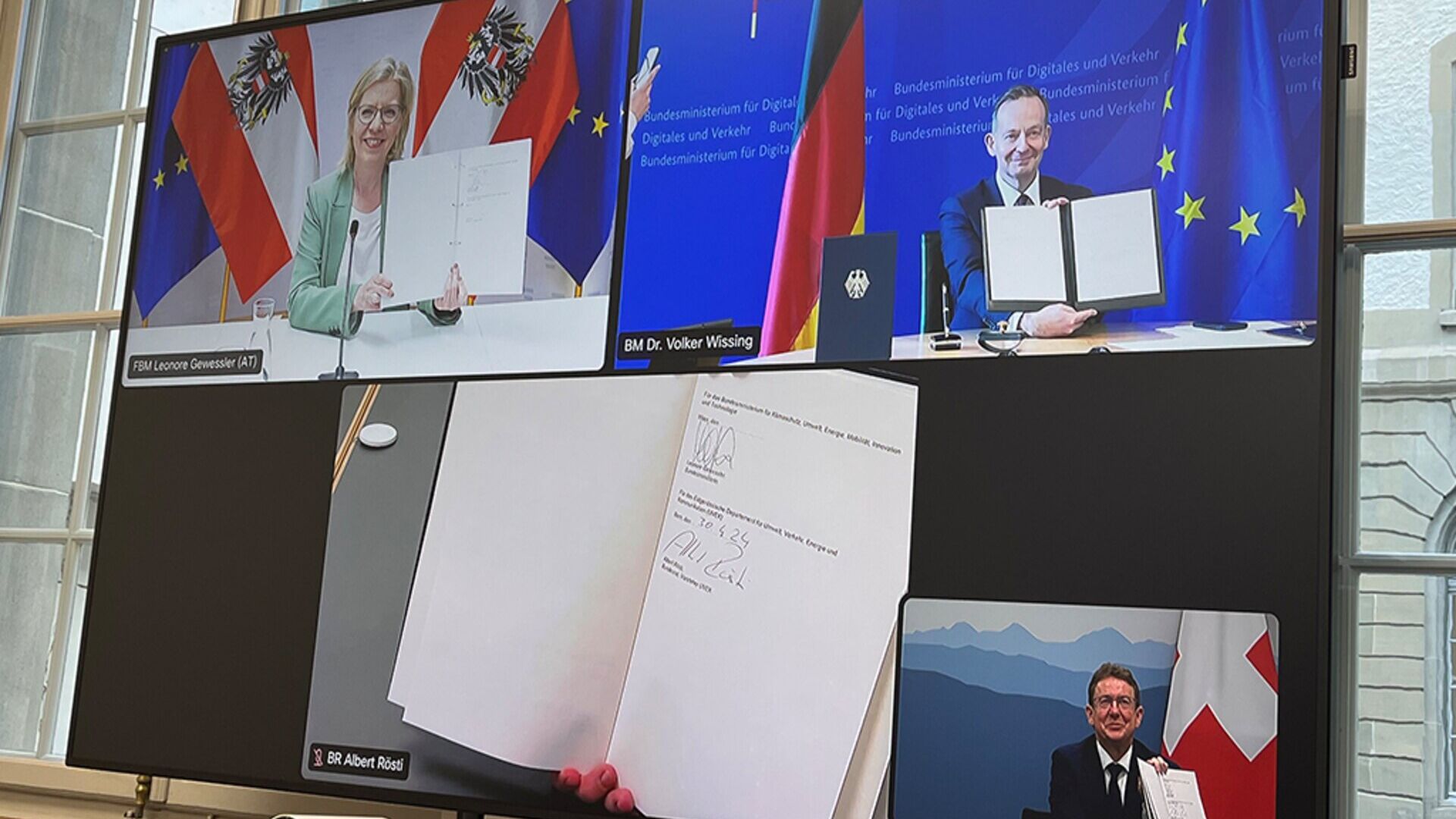

Austria, Gjermania dhe Zvicra për hekurudhat "më inovative" të mallrave

Ministrat DACH Leonore Gewessler, Volker Wissing dhe Albert Rösti: prezantimi i çiftimit automatik dixhital është një element kyç

Bindje apo manipulim? Zanafilla dhe ndikimi historik i PR

Kështu Marrëdhëniet me Publikun, nga dialogu sofistik i Greqisë së lashtë deri në epokën aktuale dixhitale, vazhdojnë të ofrojnë risi të vazhdueshme

Të rinjtë dhe kriptovalutat: si të mësoni më shumë rreth Bitcoin…

Prezantimi i fëmijëve me monedhat dixhitale dhe Blockchain mund të jetë një përpjekje emocionuese, duke pasur parasysh afinitetin e tyre për teknologjinë dhe inovacionin